Sistemleriniz güvende mi?

PithSafe Network Ve Siber Güvenlik Teknolojileri İle Siber Güvenlikte Proaktif Yaklaşım, 7/24 Güçlü Savunma !

Ağ Kurulumu

Ağ kurulumu, bilgi akışının güvenilir bir şekilde sağlanmasına, departmanlar arası iletişimin kolaylaşmasına ve iş süreçlerinin daha verimli yürütülmesine imkan tanır.

Detaylı Bilgi

SIEM

SIEM, ağ ve sistem güvenlik olaylarını gerçek zamanlı olarak izler, olayları analiz eder ve raporlar. İşletmenin tehditleri hızlı tespit edilmesi, iş sürekliliği ve maliyet tasarrufu sağlar.

Detaylı Bilgi

DDOS

DDoS Koruması, işletmenizin ağını ve web hizmetlerini, dağıtılmış hizmet engelleme saldırılarına karşı korur. En önemli önemli güvenlik çözümlerinden biridir.

Detaylı Bilgi

Adli Bilişim

Adli bilişim hizmetleri, dijital verilerin incelenmesi, analiz edilmesi ve hukuki süreçlerde delil niteliği taşıyacak şekilde raporlanması amacıyla yürütülmektedir.

Detaylı BilgiPenetrasyon Testleri

Penetrasyon testleri, bir sistemin güvenlik açıklarını belirlemek için yapılan kontrollü saldırı simülasyonlarıdır. PithSafe Siber Güvenlik Teknolojileri bu süreci aşağıdaki şekilde yürütür:

-

1

Planlama

Testin kapsamı, hedefleri, amaçları, süresi, kuralları, hedef sistemler, ağlar ve uygulamalar belirlenir.

-

2

Keşif

Hedef sistemler hakkında bilgi toplanır, sistemlerin zayıf noktalarını belirlemek için ağ ve port taramaları yapılır.

-

3

Saldırı

Belirlenen zafiyetler kullanılarak hedef sistemlere erişim sağlanarak, sistemlerin nasıl ele geçirilebileceği test edilir.

-

4

Raporlama

Elde edilen bulgular ayrıntılı şekilde rapor edilir. Güvenlik açıklarının nasıl kapatılacağına dair öneriler sunulur.

Altyapınızı Güçlendirin, Riskleri Azaltın!

Güvenlik duvarınız sistem altyapınızı ne kadar koruyor?

Firewall Yönetimi uzmanlık ve deneyim gerektiren ciddi bir operasyondur. Firewall yapılandırmasında farkedilemeyen küçük bir hata, sistem altyapınızda ciddi güvenlik açıklarına sebep olur.

Biz Yönetelim, Siz İşinize Odaklanın!

Sosyal Mühendislik Ve Güvenlik Farkındalığı Danışmanlığı

Sosyal Mühendislik saldırıları, genellikle çalışanlar üzerinde yoğunlaşır. Çalışanları kandırarak şifreler, gizli belgeler veya sistem erişimleri gibi kritik bilgilere ulaşmayı hedefler.

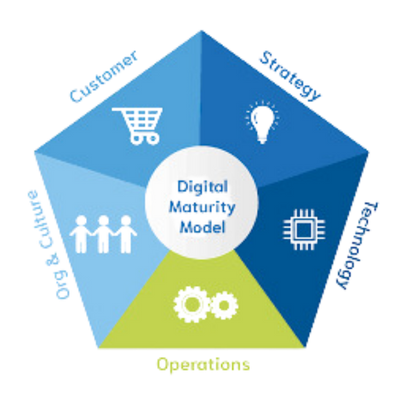

Dijital Olgunluk Analizi

Dijital teknolojilerin ne kadar etkin kullanıldığını inceler. Süreçlerin dijital olgunluk seviyesi ve dijital stratejilerin uygulanabilirliği hakkında bilgi verir.